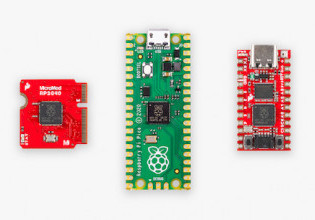

安全是越来越ee需要认识到的组件的选择。这里有三个安全微控制器的概述。

目前计的数十亿美元的“B”——2019年全世界联网设备的物联网,只是数量增加。大部分的点合并微控制器和他们每个人都代表了一个开放的插入恶意软件。

一旦违反IoT-based系统的单个节点,麻烦才刚刚开始。认为该节点,然而小和不重要的可能是整个系统,作为一个门户提供进入城堡。一旦门户被接管了入侵者,它为入侵者提供了一个开放的城堡能做的不可估量的损失。

类比一步我们的城堡,城堡不仅castle-wide防御系统,但它也有强大的力量在每一个潜在的入口点。这就是IoT-based都缺少“城堡”到现在,,健壮的系统级的安全,但在门口没有防御。

实际上,新一代的安全微控制器军事化门户。他们不再是无防备的,而是在节点级别提供强大的防御来补充系统恶意软件防御已经到位。

制造商的安全微控制器每个都有自己的关于如何保护物联网节点控制和宏系统的一部分。

这里有一些他们所提供的例子。

芯片:SAML10/11

芯片的山姆L10和山姆不断化解家庭的32位单片机基于Arm皮层M23核心,64 KB的闪存和16 KB的内存。该公司声称,他们消耗的最低数量的力量在市场上任何可比单片机。

中央安全元素的微芯片山姆不断化解单片机TrustZone,安全和不安全的代码可以运行在一个单一的单片机。flash闪存,SRAM和数据都划分为安全和不安全的地区。

这样的安排提供了硬件认证库之间的隔离,IP,和应用程序代码。多个软件安全域只允许可信软件来获得关键的记忆,外围设备,和I / O通道。

不安全的和安全的(信任)地区在内存中。图片修改的微芯片

每个地区的安全属性(信任/安全或不安全的)将定义的安全状态代码存储在这个地区。安全和不安全的地址是用于不同的情况下,即有问题的内存和外围设备是否暴露于安全软件或所有的软件。

还有一个车载密码模块,支持:

- 高级加密标准(AES)

- 伽罗瓦计数器模式(GCM)

- 安全散列算法

安全启动存储支持篡改检测和安全的关键。虚假的固件更新反驳通过保障安全的引导装载程序固件更新。

开发支持

的SAML11 Xplained Pro评价工具所帮助用户评估和原型系统,将基于SAML11。

的SAML11 Xplained Pro评价工具。从图片微芯片

意法半导体

因为我们有更多在另一篇文章的详细描述STM32G4家庭,我们会讲一点关于特性,提高这些设备的安全。

的AES的核心在STM32G4作品从一个秘密128或256字节的密钥进行加密或解密数据流出或到STM32G4设备。需要一个伟大的负载的微处理器,加密和解密数据消耗密集型计算完成后完全在软件。

AES的核心。截图的意法半导体

一些类型的事务需要加密:

- 安全的网络路由器

- 无线通信

- 智能卡数据的存储

- 安全的金融交易

STM32G4的可获得的内存区域是定意保护敏感的代码和数据(如钥匙),在引导,只能执行一次,再也不会,除非出现新的复位。一旦获得,任何试图访问内存区域的生成一个读/写错误,阻止访问。

这个地区在内存中是至关重要的在保护安全固件更新的固件和关键特性在这样一个时代,固件更新可能决定组件的寿命。分为两个区域银行,银行安全固件1规定执行,而银行2是用于安全的固件升级。

内存保护功能,可以分类如下:

- 读出保护(RDP)防止未经授权的阅读的内存寄存器

- 专有代码读出保护(PCROP)防止未经授权的IP代码的阅读

- 写保护(WRP)防止恶意覆盖内存的内容

- 安全的用户内存保证安全的执行固件

NXP半导体

NXP公司的LPC54S0xx家庭是由手臂Cortex-M4核心,同时运行在180 MHz 100 uA / MHz。公司目标和物联网应用在人机接口。

设备的安全架构如下说明。

![]()

安全体系结构框图NXP LPC54S0xx家族。从图片NXP

RNG(随机数生成)用于产生不可预知的32位数字用于加密应用程序

AES,加密和解密生成器功能普遍最安全的单片机,和LPC54S0xx也不例外。在这个设备的家庭情况下,AES支持128、192和256位的密钥。

OTP(一次可编程)记忆由四家银行的记忆,每128位大小。第一个记忆银行(OTP银行0)保留。OTP银行1和2是用于存储AES的钥匙。OTP银行3是用于客户可编程设备配置数据,如安全的引导。

PUF(物理unclonable函数)提取一个数字“指纹”的方法是一个基于SRAM的启动值细胞。有一些随机性,基于制造变化。处理后,真的,基于硬件的唯一标识关键的单片机。

沙(安全散列算法)LPC54S0xx家族雇佣新的SHA-2体现。它的目的是验证消息。

这三个例子之间的读者会注意到,许多相似之处,但魔鬼在于细节。考试,它会指出,本文中的数据表我们将特别长而复杂,并需要大量的研究发展甚至可以开始之前。

这并不奇怪,考虑到广泛的困难提供单片机级别的安全需要。这些设备是宏系统的网关,这些网关必须开放和可访问,但与此同时,他们必须足够聪明遮挡的麻烦制造者。“单片机安全持续好转,但犯人。它是一个持续的竞争,没有尽头。